Giriş

Ubuntu Server 22.04 dağıtım kitini kurduktan sonra, sistem güvenliğini yapılandırmak ve kullanım kolaylığı için bazı adımlar atmanız gerekir.

Aşama 1 - Root hesabı ile yetkilendirme

Bulut sunucusuna temiz bir sunucu yerleştireceğiz ve "root" tek kullanılabilir hesap olacak. Bir sunucu oluşturacağınız zaman, iki bağlantı seçeneği vardır:

- SSH-key tarafından;

- Kullanıcı adı ve şifre ile.

"root" kullanıcısı normal kullanıcılardan daha fazla ayrıcalığa sahiptir. Bazı komutları root olarak kullanırken, bunlar arızalara yol açabilir. Genellikle yapılandırma dosyasında bir değişiklik, hizmetleri yeniden başlatma, bağlantı noktalarını açma ve diğerleri. Bu nedenle, yeni bir kullanıcı oluşturmak ve sudo kullanarak komutları yürütmek gerekir. Risk kesinlikle azalacaktır. Kullanıcı üzerindeki ayrıcalıklar ve kısıtlamalar usermod komutu kullanılarak root tarafından verilir.

Eğer SSH anahtarı ile bağlanıyorsanız bu konudaki talimatları kullanmalısınız. Sunucunun oluşturulması sırasında kullanıcı adı ve şifreyi kullanın, kök kullanıcı için bir şifre oluşturulacaktır, bu bağlantı yöntemi daha az güvenli kabul edilir.

Sunucuya bağlantı aşağıdaki gibidir:

ssh root@ip_addressBundan sonra, ya bir parola belirtmeniz ya da .ssh dizininde ilgili bir anahtar dosyası olması gerekir. Sunucunun gerçekliğini kabul ediyoruz. Bir SSH anahtarı ile bağlanmak bir parola gerektirebilir ve girilmelidir.

Bir sonraki adımda, belirli ayrıcalıklar ve kullanım kısıtlamaları ile kullanılmak üzere bir sistem kullanıcısı oluşturacağız.

Aşama 2 - Yeni bir sistem kullanıcısı ekleme

Root olarak ilk oturum açtığınızda, şu komutu kullanarak sisteme yeni bir kullanıcı eklemelisiniz:

useradd -m test_userİsteğinize bağlı olarak test_user'ı değiştirebilirsiniz. m anahtarı test_user kullanıcısı için ev dizininde bir klasör oluşturur ve kullanıcıyı sahibi yapar.

Kullanıcı için bir parola belirlemelisiniz:

passwd test_userYeni bir parola girip onaylıyoruz, karmaşık bir parola kullanmalı ve bunu notlarınıza yazmalısınız. Sudo komutunu kullanırken parola gerekli olacaktır.

Aşama 3 - Yönetici ayrıcalıklarının verilmesi

Bir kullanıcı oluşturduktan sonra, onu sudo grubuna eklemeniz gerekir. Biz şu komutu kullanıyoruz:

usermod -aG sudo test_server"a" tuşu eklemeyi, "G" tuşu grubu, ardından grubun adını ve eklenecek kullanıcıyı belirtir.

Bir kullanıcı oluştururken, erişim hakları ve ayrıcalıkları yoktur. Normal zamanlarda, sunucuyu yeniden başlatmalı, belirli bir veya birkaç hizmetin yapılandırma dosyasında değişiklik yapmalısınız.

Aşama 4 - İlk Temel Güvenlik Duvarı Kurulumu

Ufw bir güvenlik duvarı yardımcı programıdır, yüklenen her paket ufw kuralına eklenir. SSH bağlantımız da ilgili ufw kuralından geçer. Uygulamaların durumunu kontrol etmek aşağıdaki gibi yapılır:

ufw statusÇıktıda, açık portlar ve ufw'ye eklenen uygulamalar hakkında veri alıyoruz.

Aşağıdaki komut, ufw ile sürekli olarak çalışan uygulamaları listelemenizi sağlar:

ufw app list#Output

Nginx Full

Nginx HTTP

Nginx HTTPS

OpenSSHBağlantıda herhangi bir sorun olmadığından emin olmak için aşağıdaki komutu çalıştırarak OpenSSH bağlantısına izin verelim:

ufw allow OpenSSHGüvenlik duvarını açın ve kabul edin:

ufw enableUygulamanın durumunu ve SSH bağlantısının hala güncel olup olmadığını kontrol edelim:

ufw status#Output

Status: active

To Action From

__ ________ _________

OpenSSH ALLOW AnywhereŞimdi ufw OpenSSH hariç tüm harici bağlantıları engeller.

Aşama 5 - Bir kullanıcıya uzaktan bağlanma izni

Bir komut istemi açın ve komutu girin:

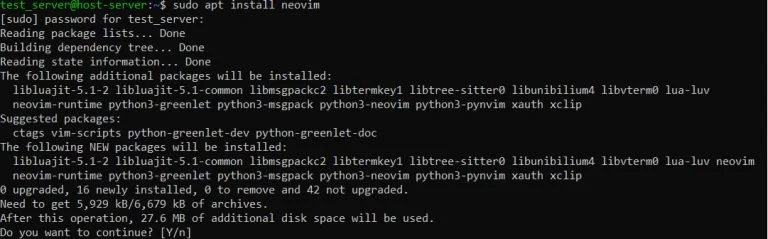

ssh test_server@ip_addressBir hesap oluştururken bir parola girmelisiniz. Örneğin sudo kullanarak komutu çalıştıralım (bkz. Ekran 1):

sudo apt install neovim

Bir kullanıcı oluşturulduktan sonra, varsayılan kabuk kabuktur. Bash'e geçmeniz gerekiyorsa şu komutu çalıştırabilirsiniz:

sudo chsh -s /bin/bash test_servertest_user kullanıcısı olarak yeniden yetkilendirmeli ve komut yorumlayıcısını kontrol etmelisiniz:

echo $0

#Output -bashSSH anahtarı ile root'a bağlanırken

.ssh dizini kullanıcının kök dizininde saklanır, dizindeki authorized_keys dosyası SSH anahtarlarından sorumludur, dosyayı kopyalayıp kullanıcının /home/test_server/.ssh/ dizinine yapıştırmalısınız.

İzinleri korurken dizinin yolunu, dosyanın sahibini değiştirmek için rsync kullanmak daha uygundur:

rsync --archive --chown=test_server:test_server ~/.ssh /home/test_serverBağlanalım:

ssh test_server@ip_addresBağlantı başarılı olacak, geriye sadece sistemde kendi yararınıza çalışmak kalıyor!

Sonuçlar

- Ufw - sunucuya güvenli bağlantılar için yardımcı;

- SSH anahtarı, benzersiz bir anahtar olmadan sunucuya bağlantıya izin vermez;

- Sudo haklarına sahip bir kullanıcı, root adına çalıştırılan komutlara kıyasla sunucunun çalışmasında hata riskini azaltır.